Windows 10: Datenübermittlungen eingrenzen

Windows 10: Datenübermittlungen eingrenzen

Beitrag ist veraltet

Bitte beachte, dass einige Inhalte in diesem Beitrag entweder

a) nicht mehr so funktionieren wie gedacht oder

b) überhaupt nicht mehr funktionieren.

Letzteres trifft speziell auf die Port- oder IP-Angaben zu!

Ich werde bei Gelegenheit den Beitrag überarbeiten, sobald ich mehr Zeit habe.

Ich habe meinen Bericht in zwei grobe Teile geteilt: Einem Anfänger- und Grundeinstellungsbereich sowie einem Kapitel für fortgeschrittene Benutzer.

Grundsätzlich muss ich aber im Vorfeld anmerken, dass nicht alles schlimm ist, was rausgesendet wird. Meist sind es nur Einstellungen, Wiedererkennungs- oder Verbesserungsvorschläge für Fehler in Eingaben sowie der Übermittlung von Datensätzen, warum der Endbenutzer nun anders als erwartet mit einer Software (einem Programm) oder dem Betriebssystem arbeitet.

Sie möchten keine Daten „unwissentlich“ weitergeben, nutzen aber ein Smartphone mit Android oder iOS? Sie haben hoffentlich die AGBs der Geräte gelesen! Gerade Mobilgeräte senden eine Vielzahl an Positionsdaten (beispielsweise auch bei Selfies..), die man gar nicht mehr überschauen kann.

Natürlich macht ein gewisses Maß an „Limit“ einen Sinn, Sie möchten schließlich nicht, dass firmeninterne Dokument-Datenfetzen oder Teile einer E-Mail andernorts als beim gewünschten Teilnehmer gesichert werden. In diesem Ausmaß machen unsere angebotenen Maßnahmen Sinn. Es verhindert zuverlässig eine Nutzung Ihrer angeschlossenen Geräte ohne Ihr zutun.

Zuerst muss ich mich selber natürlich zuerst fragen: Was habe ich zu verstecken und wie weit möchte ich ein abgeschirmtes System – mit allen Nachteilen natürlich – benutzen.

Kapitel für normale Benutzer ohne Hintergrundkenntnis

Nach dem Upgrade oder der Installation von Windows 10 werden Sie im Regelfall aufgefordert, ein Microsoft-Konto zu erstellen und sich damit anzumelden. Das müssten Sie zwar nicht tun, aber die meisten Nutzer legen eher ein neues Konto an, als sich den Inhalt des Bildschirms genauer anzusehen.

Nach dem Upgrade oder der Installation von Windows 10 werden Sie im Regelfall aufgefordert, ein Microsoft-Konto zu erstellen und sich damit anzumelden. Das müssten Sie zwar nicht tun, aber die meisten Nutzer legen eher ein neues Konto an, als sich den Inhalt des Bildschirms genauer anzusehen.

Sie finden in diesem Bereich nämlich schon die Option, dass Sie ohne Microsoft-Konto (also ohne Internetanmeldung) fortfahren möchten. Damit sind Sie vom Internetzwang für den Start des Geräts losgelöst. Wenn Sie in Windows 10 auf das Startsymbol klicken sehen Sie links oben Ihren Namen. Wenn Sie darauf klicken, öffnet sich ein neues Fenster (Einstellungen, Konten). Sollten Sie unterhalb Ihres Namens eine E-Mail-Adresse sehen, können Sie mit einem Klick auf den Link „Stattdesen mit einem lokalen Konto anmelden“ Ihr Onlinekonto auf dem Gerät zu einem lokalen Konto ändern. Damit benötigen Sie keinen laufenden Internetzugriff mehr für den Login.

Die nächsten Grundeinstellungen finden Sie, wenn Sie auf die Windows-Taste drücken (oder das Symbol in der Leiste) und danach den Menüpunkt „Einstellungen“ wählen.

Klicken Sie hier auf den Punkt „Datenschutz“. Es öffnet sich wieder ein weiteres Fenster, wo Sie grundlegende Funktionen aktivieren und deaktivieren können.

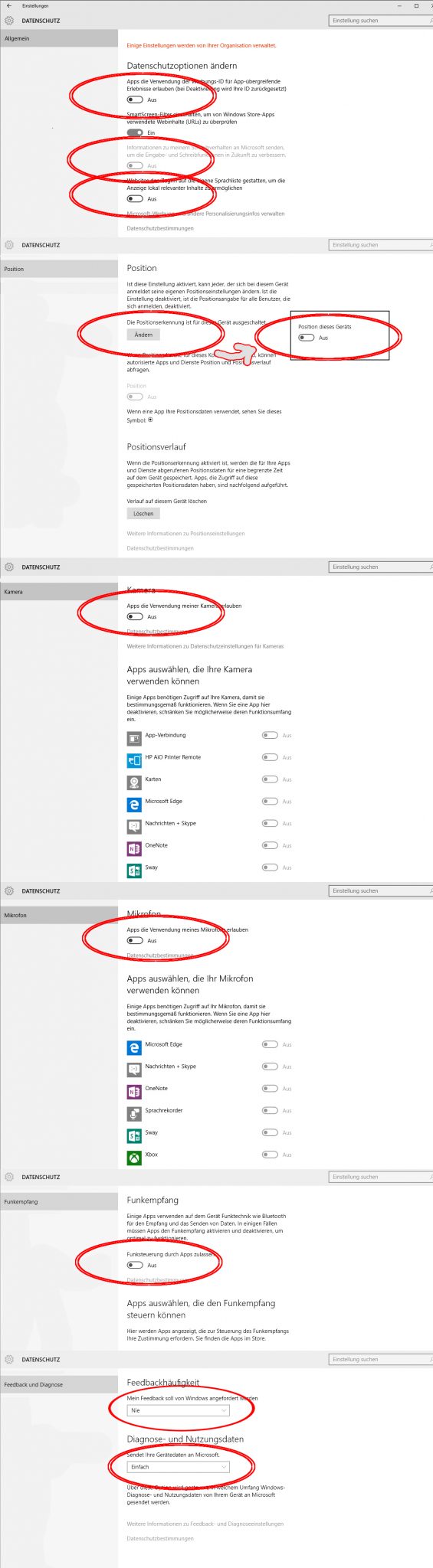

Das erste Register („Allgemein“) beinhaltet die Verwendung der Werbe-ID für Drittsoftware, einen SmartScreen-Filter für die Analyse von Webseiten auf schädlichem Inhalt, die Übermittlungseinstellung für die Verbesserung der internen Eingabe- und Schreibfunktionen sowie die Option „Websites Zugriff auf die eigenen Sprachlisten gestatten“.

Im Normalfall können Sie die Punkte „Werbe-ID“, „Schreibverhalten“ und „Sprachliste“ problemlos deaktivieren, ohne nennenswerte Funktionen zu verlieren. Benötigt ein Programm dennoch einen Zugriff auf diese Komponenten, so erhalten Sie einen Hinweis auf dem Bildschirm und müssen pro Software quittieren, ob dieses eine Programm das dann darf oder nicht.

Das nächste interessante Register ist „Position“. Es ist nur für Geräte interessant, die einen eingebauten GPS-Sensor oder Internet via Internetstick besitzen. Es beinhaltet die Sendeeinstellung der Positionsdaten. Wenn Sie diese Funktion deaktivieren, kann das Betriebssystem beispielsweise nicht mehr das aktuelle Wetter für Ihren Standort herausfinden.

Wenn Sie die Positionsdaten sperren möchten, klicken Sie im Fenster auf den Button „Ändern“ und schalten die Funktion generell im folgenden Fenster ab. Den „Tracking-Verlauf“ können Sie mit dem Button „Löschen“ auch direkt umsetzen.

In Notebooks und manchen PCs sind Kameras verbaut, bzw. angeschlossen. Zumeist können Programme ohne Rückfrage darauf zugreifen. Schalten Sie im Menüpunkt „Kamera“ die Verwendungserlaubnis für sämtliche Programme einfach ab, dann müssen Sie jedesmal wenn ein Programm die Kamera ansprechen möchte ein Fenster quittieren.

Gleiches gilt für den Bereich „Mikrofon“. Bei Notebooks ist dies meist direkt mit eingebaut, bei Standrechnern sind dies häufig Zusatzgeräte oder kombinierte Kopfhörer mit Mikrofon. Schalten Sie diese Funktion ab, wenn Sie die Mikrofon-Nutzung selbstständig kontrollieren wollen.

Der Menüpunkt „Spracherkennung“ ist nur dann aktiv, wenn Sie auch Microsofts Sprachassistent(in) Cortana verwendet. Das ist auch nur dann möglich, wenn Sie beispielsweise das Gerät auf Deutschland eingestellt haben, da in Österreich Cortana nicht unterstützt wird. Sollten Sie diese Funktion aktiviert haben (und dies erfordert einen Microsoft-Konto-Login und keinen lokalen Login am Gerät) dann können Sie hier die Spracherkennung verbessern.

Im Menüpunkt „Kontoinformationen“ können Sie abschalten, dass das Betriebssystem und Programme Nutzerdaten auf der Microsoft-Cloud ablegt. Dies abzuschalten ist genau dann nicht sinnvoll, wenn Sie mehrere Geräte mit Windows 10 nutzen und die Dateien und Einstellungen auf allen Geräten gleich halten möchten. Diese Option können Sie jederzeit wieder aktivieren, sollten einige Programme nicht mehr richtig arbeiten.

Die Menüpunkte „Kontakte“, „Kalender“, „Anrufliste“, „E-Mail“ und „Messaging“ sollten Sie eingestellt lassen wie es ist. Es ermöglicht Programmen, Kalendereinträge oder Kontakte zu verteilen. Und Sie möchten vermutlich weiterhin Ihre Kalenderbenachrichtigungen erhalten, oder?

Unter „Funkempfang“ ist wieder ein relativ kritischer Punkt im Speziellen für Notebook-Benutzer, Nutzer mit direktem Internet-USB-Stick und WLAN-Benutzer. Hier können Sie steuern, welche Programme diese so genannten „Funksteuerungen“ übernehmen können. Das Betriebssystem selber hat natürlich immer Zugriff auf die Verbindungseinstellungen. Wenn Sie beispielsweise nicht möchten, dass die Steuersoftware Ihrer WLAN-Karte das Ruder übernimmt, können Sie dies hier ausschalten und zur regulären Windows-Steuerung zurückkehren.

Im Menüpunkt „Weitere Geräte“ können Sie Ihre Windows 10 Installation soweit einschränken, dass sie nicht mehr automatisch nach Geräten im Netzwerk sucht. Dies können TV-Geräte, Drucker, Handys und vieles mehr sein. Aus Erfahrung rate ich Ihnen, diese Funktion aktiviert zu lassen. Im Speziellen, wenn Sie Netzwerk-Drucker automatisch hinzufügen möchten.

Unter „Feedback und Diagnose“ können Sie schließlich die Diagnose- und Nutzerdaten von „Vollständig (empfohlen)“ auf „Einfach“ runterstellen. Damit werden weniger Daten übermittelt. Einfach heißt in diesem Fall, dass nur anonyme Fehlerberichte übermittelt werden. Als Nachteil kann sein, dass Sie keine Patches für eines Ihrer Probleme bekommen, da diese nicht ausreichend dokumentiert übertragen wurden.

Der erste Punkt in diesem Menü ist die Feedback-Einstellung. Hin und wieder fragt Windows mit einem Abfragefenster nach, was Ihnen gefällt und was nicht. Das Fenster lässt sich bedenkenlos wegklicken. Wenn Sie diese Fragefenster komplett abschalten wollen, verwenden Sie die Einstellung „Nie“.

Der Menüpunkt „Hintergrund-Apps“ ist für die Sicherheit nicht relevant, damit können Sie allerdings manche Programme (Apps) vom Windows-Update ausschließen.

Damit wären die grundlegenden Einstellungen getätigt. Sie werden allerdings mehr oder weniger feststellen, dass Sie entweder für jede ach noch so kleine Anwendung alles dreifach freigeben müssen, andererseits manche Dienste nicht mehr (richtig) funktionieren werden.

Im Normalfall reichen die Grobeinstellungen aus, um die wichtigsten Übermittlungsdaten abzuschalten:

- Allgemein: Werbe-ID verwenden -> Aus, Schreibverhalten senden -> Aus, Sprachlistenzugriff -> Aus

- Position: „Ändern“-Button -> Aus, ggf. Positionsortung -> Aus, ggf. Positionsverlauf löschen

- Kamera: App-Verwendung -> Aus

- Mikrofon: App-Verwendung -> Aus

- Feedback und Diagnose: Feedbackanfragen -> Aus, Gerätedaten senden -> Einfach

Kapitel für fortgeschrittene Benutzer (mit einer Firewall-Lösung)

Auch wenn Sie wie oben geschildert die Funktionen entsprechend eingrenzen: Windows selber sendet dennoch weiterhin technische Daten.

Um dies zu deaktivieren, können Sie auf zwei Lösungsansätze zurückgreifen:

- Eine Firewall (beispielsweise in vielen „Internet-Security“-Virenschutzlösungen enthalten) und

- Einer direkten Ausgrenzung der entsprechenden Ziel-IP in der hosts-Datei

Beide Wege führen zum Ziel. Ich nenne hier gerne nochmals, dass die übermittelten Daten keine persönlichen Daten enthalten und das weitere Vorgehen für Perfektionisten oder Masochisten ist, da viele Funktionen damit Fehler erzeugen werden und manche Sachen wie Updates komplett deaktiviert werden können. Damit ist dann ein „Einbruch“ in Ihr Gerät eher wahrscheinlich und auch in wesentlich kürzerer Zeit möglich.

Öffnen Sie die Eingabeaufforderung als Systemadministrator, in dem Sie auf die Windows-Schaltfläche klicken und „CMD“ eingeben.

Klicken Sie mit der rechten Maustaste auf den gefundenen Programmtreffer und wählen Sie im Kontextmenü den Eintrag „Als Administrator öffnen“ aus. Gegebenenfalls müssen Sie hier ein Fenster quittieren, dass Sie dem Programm Vollrechte zusprechen möchten.

Im Vorfeld muss ich jetzt gleich erwähnen, dass diese Arbeit am meisten Sinn macht, solange Sie keine Programme installiert haben und nur das Betriebssystem alleine läuft. Ansonsten erhalten Sie je nach Nutzung von Programmen eine schier unüberschaubare Anzahl an IP-Adressen.

Es gibt einen Befehl, der uns bei der Suche nach diesen Paketzielen hilfreich sein kann: netstat.

Dieser Befehl wirft uns alle offenen Verbindungen von und zu unserem Gerät aus. Wird der Befehl ausschließlich ohne Erweiterung ausgeführt, erhalten Sie eine Ausgangsadresse (127.0.0.1 ist immer Ihr Gerät), sowie eine Zieladresse in der zweiten sowie eine Statusanzeige in der dritten Spalte netstat angezeigt. Als fortgeschrittener Nutzer sollten Sie dies zwar wissen, aber ich hole hier nochmals kurz aus: IP-Adressen die mit 192.168. oder 10.0. beginnen sind selten aus dem „äußeren“ Netzwerk / Internet.

Mit dem Befehl „netstat –n“ können Sie nun die gleiche Liste ohne Namensauflöser anzeigen, also nur die IP-Adressen.

Wir können nun nachforschen, welche IP-Bereiche uns wohin führen. Dazu nutzen wir die Shellfunktion „tracert“.

Mit „tracen“ verfolgen wir ein IP-Adresse oder eine Domäne und erhalten dann eine mehr oder weniger genaue Auskunft über den Paketverlauf, d.h. den Weg Ihrer Anfrage. Jeder Hotspot, d.h. jeder Knotenpunkt oder Server gibt Ihnen eine kurze Rückmeldung, ob das Paket angekommen ist. Ähnlich einer Paketsendung die per Lieferdienst versandt wird und bei jedem Abgabe- und Transportpunkt aufgezeichnet wird.

Sie können beispielsweise „tracert www.google.at“ eingeben, um die Paketverfolgung bis zu Google Österreich zu verfolgen 😉

An Stelle von „tracert“ können Sie auch Angebote von Webseiten wie https://www.dnstools.ch/visual-traceroute.html nutzen, dies ist allerdings nicht immer zielführend, da der Ausgangspunkt ein ganz anderer ist (in diesem Beispiel Frankfurt / Main). Es zeigt Ihnen den Einwahlknoten des jeweiligen Anschlusses oder der Firma. „Tracen“ wir beispielsweise „www.google.at“ an, so sehen wir, dass unsere Anfrage (in meinem Fall) von Österreich nach Deutschland (Frankfurt) und weiter nach San Jose (nähe San Francisco / Nevada, US) führt. Es liegt also in diesem Beispiel www.google.at gar nicht in Österreich sondern wird mittels eines „redirect“ nach Amerika umgeleitet. Dies war auch schon Anstoß einer Unzahl an Anzeigen und Beschwerden seitens der Datenschützer (andererseits: es stand in den allgemeinen Geschäftsbedingungen, die widerstandslos akzeptiert wurden?). Gerade im Beispiel von Google wird deutlich: Wenn Sie aus Österreich das erste Mal die Google-Suchmaschine öffnen müssen Sie, bevor Sie die Dienstleistung nutzen dürfen, eine AGB akzeptieren. Darin steht auch, dass der Datenspeicherort Amerika und damit nicht EU und weiter damit nicht EU-konformen Datenschutzrichtlinien unterliegt. Jeder Datenschützer darf sich an dieser Stelle selbst rügen, wer Google weiterhin nutzt!

Das gleiche gilt auch für die Updates von Microsoft und gesendete Datenpakete. Gerade Amerika ist wegen des – im Verhältnis zur EU – geringem Sicherheitsverständnisses recht verrucht.

Nichts desto trotz können wir mit diesen Daten (bei einem neu aufgesetzten System sind die Einträge überschaubar) abklären und nachprüfen, ob etwas in den Raum Amerika versendet wird. Firmen wie Google oder Microsoft haben im Regelfall Rechenzentren im Amerika oder Asien. Dies erkennen Sie an der Endnung der gefunden Zwischenpunkte. Wenn Sie plötzlich einen ISP (Internet Service Provider) mit der Teil-Bezeichnung „Quinghai“ finden sollten, sind Sie bereits in China 🙂

Trifft dies zu und Sie wollen diese Verbindung unterbrechen oder blocken, so haben Sie nun zwei Möglichkeiten, die Sie nutzen können:

- Eine installierte Firewall (eigene Software), die die Ports, bzw. die IP-Adressen blockiert oder

- Den Eintrag auf den eigenen PC zurückverweisen.

Die erste Option, also die Nutzung einer Firewall können wir Ihnen beim besten Willen nicht näher bringen, da jede Software (Kaspersky Internet Securty, Norton Internet Security, Avast Internet Securtiy, …) ein eigenes Konzept dafür hat! Es wären Monate Arbeit nötig, um die genauen Schritte zu definieren und wenn wir damit fertig wären, würden die nächsten Versionen der Progamme rauskommen!

Anders sieht es bei der Windows-internen Lösung mit der Datei „hosts“ aus. Navigieren Sie dazu bei einer regulären Windows-10-Version mit der als Administrator gestarteten Shell und geben Sie folgende Befehle ein:

cd\cd Windowscd System32cd driverscd etcnotepad hosts

Mit dieser Befehlskette erhalten Sie eine Textdatei im Administatoren-Modus.

Geben Sie nun Ihre herausgefundenen IP-Adressen so ein, dass Sie zuerst die eigene IP-Adresse (127.0.0.1), gefolgt von einem Tabulator eintragen. Sie können bei der Eingabe Asterisks sowie Asksigns nutzen („*“ bzw. „?“). Dies kann beispielsweise so aussehen:

127.0.0.1 update.microsoft.com 127.0.0.1 104.44.*

Was macht dieser Eintrag? Es leitet sämtliche Anfragen von „update.microsoft.com“ direkt auf die interne PC-Adresse „127.0.0.1“ um. Außerdem werden alle IP-Adresspakete, die mit „104.44.“ beginnen ebenfalls direkt auf 127.0.0.1 geschickt, was den Datentransfer damit auf den eigenen Rechner zurückleitet.

Bedenken Sie bei der Nutzung dieser Funktion aber daran, dass dies massive Funktionseinschränkungen mit sich bringen kann und viele Funktionen und eventuell auch das Betriebssystem weithin einschränkt! Auch der Besuch von Internetadressen, bzw. Websites (bspw. www.microsoft.com) können damit plötzlich nicht mehr angezeigt werden.

Da wir von Computersystems for you e.U. das Sperren der Updatedienste von Microsoft nicht unterstützen, können wir Ihnen allerdings keine weiterführenden Informationen dazu geben, wir bitten um Verständnis!

Wir wünschen Ihnen dennoch schöne und problemlose Sommertage,

Ihr Michael Ebenhofer

Inhaber der Computersystems for you e.U., 4310 Mauthausen

Ihr IT-Servicepartner vor Ort!